В апреле был зафиксирован первый полноценный бэкдор для Android, уже насчитывающий две известные модификации – Android.Crusewind, который использует ряд новых приёмов распространения и не встречавшуюся ранее нагрузку.

В апреле был зафиксирован первый полноценный бэкдор для Android, уже насчитывающий две известные модификации – Android.Crusewind, который использует ряд новых приёмов распространения и не встречавшуюся ранее нагрузку.

Жертва получает сообщение, похожее на следующее: «Получены обновления настройки MMS/GPRS/EDGE. Для активации пройдите по ссылке: http://…/flash/MM329.apk». При переходе по указанной ссылке пользователь получает троянский APK — дистрибутивный пакет ОС Android (в этом формате хранятся дистрибутивы в магазине Android Market).

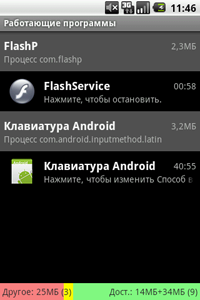

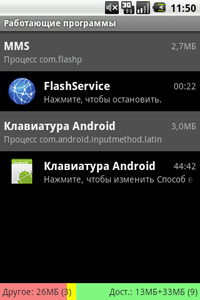

Рис. 1.

После установки троянец скачивает со своего командного центра конфигурационный файл в формате XML. При этом вредоносная программа обладает достаточно серьёзным набором функций. Например, она способна рассылать SMS-сообщения по команде с сервера.

В ходе усложнения мобильных ОС и увеличения производительности смартфонов вредоносные программы под эти платформы также усложняются, приближаясь по своим характеристикам к вирусам для персональных компьютеров. Появления подобной Android.Crusewind программы следовало ожидать уже давно. Можно предположить, что по мере распространения антивирусного ПО для мобильных платформ вирусописатели перенесут на них свойства и других классов троянцев под платформу x86. Таких, например, как руткиты.

Также было обнаружено несколько новых троянских программ под мобильную ОС Android. Появились новые модификации троянцев Android.Spy и Android.SmsSend.

Android.Spy.54 был обнаружен на китайском ресурсе www.nduoa.com, который представляет собой сборник различных приложений для платформы Android. Троянец был встроен в программу Paojiao — виджет, позволяющий совершать звонки или отсылать SMS на выбранные номера. Распространение в составе легитимных программ является стандартной моделью для вредоносных программ семейства Android.Spy.

Новая модификация Android.Spy регистрирует фоновый сервис, который соединяется с сервером злоумышленников, отсылая им идентификационные данные жертвы (в частности, международный идентификатор мобильного оборудования IMEI и индивидуальный номер абонента IMSI). Кроме того, троянец загружает конфигурационный xml-файл, содержащий команды для спам-рассылки SMS с телефона жертвы и добавления определенных сайтов в закладки браузера.